分享文章

分享文章

Black Lotus警告异常复杂的ZuoRAT恶意软件已盯上大量路由器

周二有报道称:一个技术异常先进的黑客组织,花了将近两年时间用恶意软件感染北美和欧洲的各种路由器,进而完全控制了 Windows、macOS 和 Linux 联网设备的运行。Lumen Technologies 旗下 Black Lotus 实验室的研究人员指出,其已确认至少 80 款被隐形恶意软件感染的目标,且涉及思科、Netgear、华硕和 GrayTek 等品牌的路由器型号。

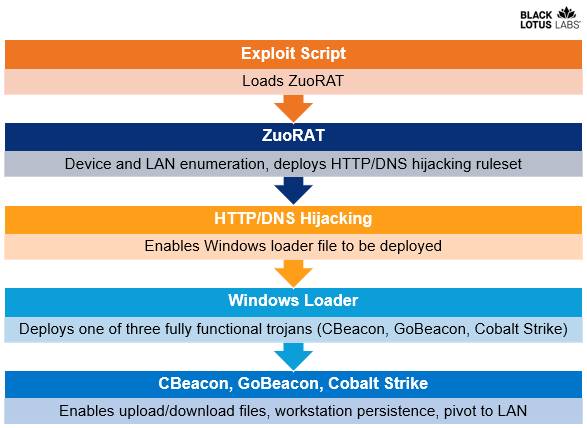

图 1 - ZuoRAT 活动概述(来自:Black Lotus Labs)

安全研究人员指出,针对路由器的 ZuoRAT 攻击的幕后操盘手,或有着深厚且复杂的背景。作为更广泛的黑客活动的一部分,这款远程访问木马的活动,至少可追溯到 2020 年 4 季度。

看到专为 MIPS 架构编写的定制恶意软件,这项发现为无数小型和家庭办公室(SOHO)路由器用户敲响了安全的警钟。

图 2 - 命令与控制服务器上托管的默认登录页面

尽管很少被报道,但通过路由器来隐匿意图,恶意软件不仅能够枚举连接到受感染路由器的所有设备,还可以收集其收发的 DNS 查询与网络流量。

同时涉及 DNS 和 HTTP 劫持的中间人攻击也相当罕见,这进一步表明 ZuoRAT 背后有着相当高水准的复杂威胁参与者的身影。

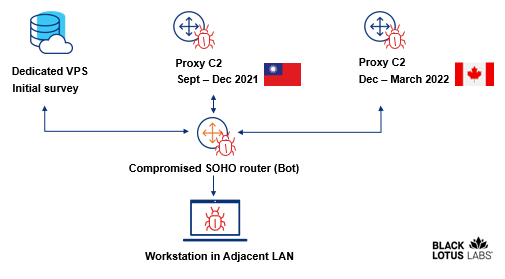

图 3 - 通讯跳板示意

Black Lotus 至少在这轮恶意软件活动期间揪出了四个可疑的对象,且其中有三个都看得出是从头精心编制的。

首先是基于 MIPS 的 ZuoRAT,它与 Mirai 物联网恶意软件极其相似,曾涉及破纪录的分布式拒绝服务(DDoS)攻击,但它通常是利用未及时修补的 SOHO 设备漏洞来部署的。

图 4 - ZuoRAT 恶意软件的全球分布

安装后,ZuoRAT 会枚举连接到受感染路由器的设备。接着威胁参与者可利用 DNS / HTTP 劫持,引导联网设备安装其它特别定制的恶意软件 —— 包括 CBeacon 和 GoBeacon 。

前者采用 C++ 编程语言,主要针对 Windows 平台。后者使用 Go 语言编写,主要针对 Linux / macOS 设备。

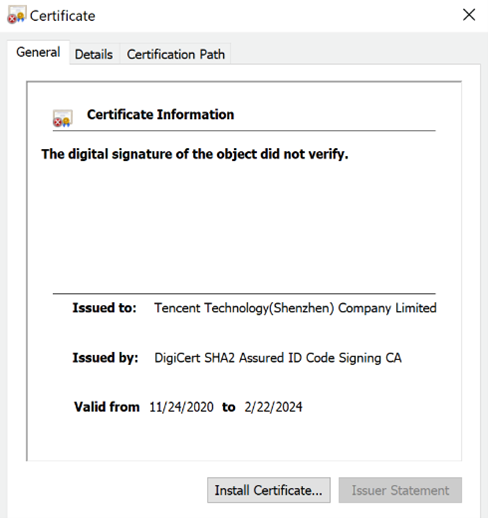

图 5 - 恶意软件附带的三无证书

ZuoRAT 还可借助泛滥的 Cobalt Strike 黑客工具来感染联网设备,且远程的命令与控制基础设施也被可疑搞得相当复杂,以掩盖其真实目的。

图 6 - CBeacon 在实验室环境中生成的流量截图

期间 Black Lotus 安全研究人员留意到了来自 23 个 IP 地址的路由器和 C&C 服务器建立了持久连接,意味着攻击者正在执行初步调查以确定目标是否有深入攻击的价值。

图 7 - Go 代理的网络流量截图

庆幸的是,与大多数路由器恶意软件一样,ZuoRAT 无法在设备重启后留存(由存储在临时目录中的文件组成)。此外只需重置受感染的设备,即可移除最初的 ZuoRAT 漏洞利用。

CBeacon 包含的八个预构建函数的功能调用

即便如此,我们还是推荐大家及时检查长期联网设备的固件更新。否则一旦被感染其它恶意软件,终端设备用户还是很难对其展开彻底的消杀。

图 8 - 在 CBeacon / GoBeacon 上运行的 C2.Heartbeat 比较

有关这轮恶意软件活动的更多细节,还请移步至 Black Lotus Labs 的 GitHub 主页查看。

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 习近平将发表二〇二六年新年贺词 7904141

- 2 2026年国补政策来了 7808738

- 3 东部战区:开火!开火!全部命中! 7712893

- 4 2026年这些民生政策将惠及百姓 7616985

- 5 小学食堂米线过期2.5小时被罚5万 7519709

- 6 解放军喊话驱离台军 原声曝光 7428214

- 7 为博流量直播踩烈士陵墓?绝不姑息 7327605

- 8 每月最高800元!多地发放养老消费券 7238391

- 9 数字人民币升级 1月1日起将计付利息 7141831

- 10 2026年1月1日起 一批新规将施行 7040675

![聂小雨打开全部照片 看看 [喵喵]2北京·哈利波特魔法世界 ](https://imgs.knowsafe.com:8087/img/aideep/2021/10/4/11e7a5612eb87fab995b784eae057980.jpg?w=204)

像雾像雨又像风

像雾像雨又像风