分享文章

分享文章

微软曝光Nimbuspwn漏洞组合 可在Linux本地提权部署恶意软件

声明:该文章来自(cnbeta)版权由原作者所有,K2OS渲染引擎提供网页加速服务。

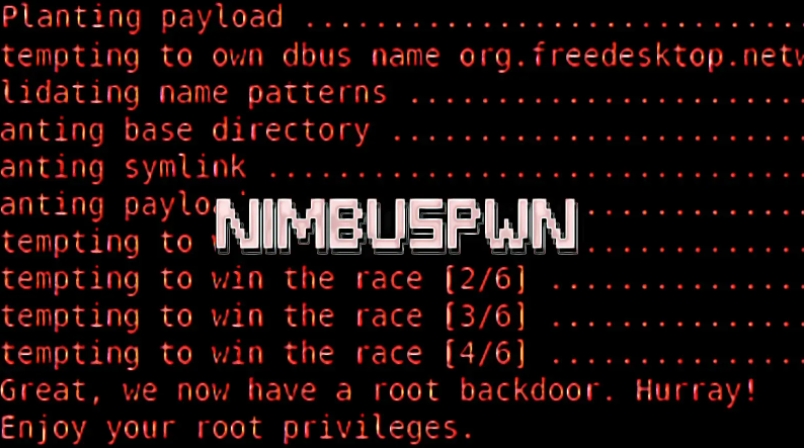

近日名为 Nimbuspwn 的漏洞组合被曝光,可以让本地攻击者在 Linux 系统上提升权限,部署从后门到勒索软件等恶意软件。微软的安全研究人员在今天的一份报告中披露了这些问题,并指出它们可以被串联起来,在一个脆弱的系统上获得 root 权限。

Nimbuspwn 存在于 networkd-dispatcher 组件,该组件用于在 Linux 设备上发送连接状态变化,目前已经以 CVE-2022-29799 和 CVE-2022-29800 进行追踪。

发现这些漏洞是从“监听系统总线上的消息”开始的,这促使研究人员审查 networkd-dispatcher 的代码流。微软研究员Jonathan Bar Or在报告中解释说,Nimbuspwn 的安全缺陷是指目录穿越、符号链接竞赛和检查时间-使用时间(TOCTOU)竞赛条件问题。

一个引起兴趣的观察结果是,networkd-dispatcher守护进程在启动时以系统的根权限运行。研究人员注意到,该守护进程使用了一种名为"_run_hooks_for_state"的方法,根据检测到的网络状态发现并运行脚本。

它使用名为 subprocess.Popen 的进程运行上述位置的每个脚本,同时提供自定义环境变量。微软的报告解释说,"_run_hooks_for_state"有多个安全问题。

● 目录遍历(CVE-2022-29799):流程中没有一个函数对OperationalState或AdministrativeState进行消毒。这些状态被用来建立脚本路径,因此一个状态可能包含目录遍历模式(例如".../.../"),以逃离"/etc/networkd-dispatcher"基本目录。

● 符号链接竞赛:脚本发现和subprocess.Popen都遵循符号链接。

● 检查时间-使用时间(TOCTOU)竞赛条件(CVE-2022-29800):脚本被发现和它们被运行之间有一定时间。攻击者可以滥用这个漏洞,将networkd-dispatcher认为由root拥有的脚本替换成不属于root的脚本。

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

- 1 绿水青山就是金山银山 7904778

- 2 让年轻人上瘾的饮料凭啥卖爆了 7809299

- 3 37岁游客为救溺水一家三口牺牲 7712096

- 4 山洪来了如何避险?一文了解 7616680

- 5 成都世运会九头身裁判爆红 7522540

- 6 杭州女子1500万买房 却还要花钱租房 7424664

- 7 女子2万元存27年 利息仅4000多元 7328432

- 8 姜文31岁女儿婚礼现场曝光 7238930

- 9 美中情局副局长之子为俄阵亡 7144025

- 10 猪肉大涨大跌 猪企开始给猪减肥了 7044777

![保琳球有点胖p成大家喜欢的样子[doge]#纯欲风#](https://imgs.knowsafe.com:8087/img/aideep/2021/12/22/f85c3997117bdadcfd5df59f326f07ee.jpg?w=204)

![苏滢滢Super滢两年没来浦东过夜了 时间好快哦[可怜]](https://imgs.knowsafe.com:8087/img/aideep/2022/2/3/4e1fdce30ae1be746a23a9665abd00ba.jpg?w=204)