分享文章

分享文章

新闻分类

-

FaceTime来电是诈骗吗?如何关闭FaceTime

-

Switch 2要来了!玩家为新主机腾位置 FC光荣牺牲

-

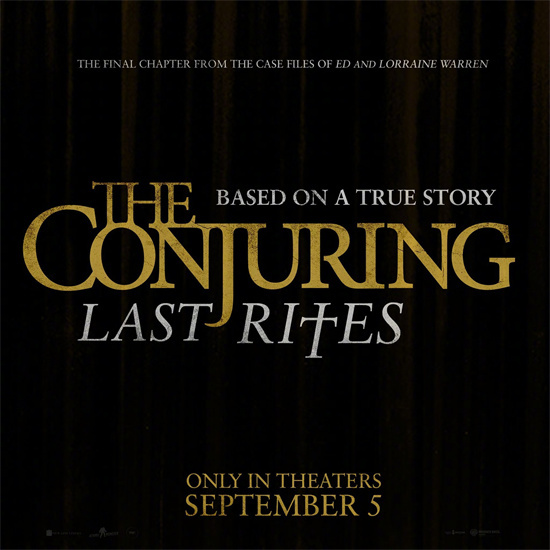

温子仁《招魂4》曝最新logo 系列终曲即将来临!

-

邓男子把白蛇变成赵雅芝

-

晓华理发店门外道路被连夜翻修

-

林志玲代言广告挑战动感热舞:火辣曲线魅力依旧

-

奥运让我认识了小众体育项目

-

Vultr VPS如何进行网站备份?

-

安徽回应局长“茅台也能喝死人”言论

-

黄日华向村超球员鞠躬致歉

-

河北一油罐车爆炸 现场火光冲天

-

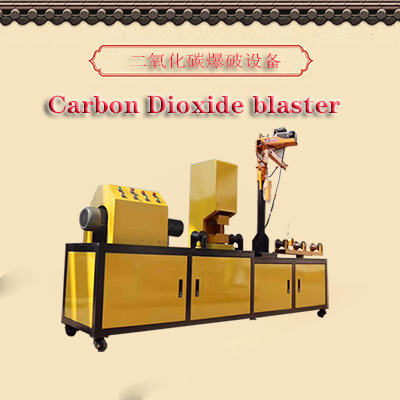

二氧化碳气体爆破详情

-

夫妻救助2只狗被判犯盗窃罪

-

百度疫情指数上线

-

test your vocabulary: Preply在线英语词汇量测试工具

-

TGA创始人杰夫:今年游戏圈将有更多大型收购!

-

扎克伯格的“多事之秋” Facebook被诉用算法杀人

-

英国拟对英伟达收购Arm展开深入调查

-

新华社:“涨价吸金”,共享充电宝如何才能行稳致远?

-

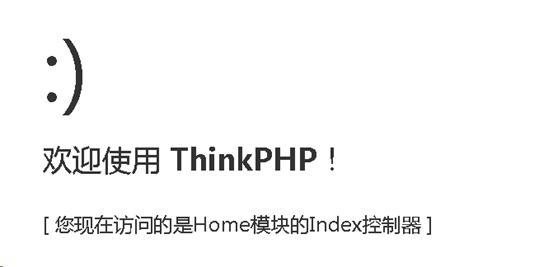

ThinkPHP5暴远程代码执行漏洞

漏洞:ThinkPHP5 远程代码执行漏洞等级:高危影响范围:thinkphp 5.x漏洞描述:框架中的Request类的存在设计缺陷导致远程代码执行漏洞,最终攻击者可利用该漏洞获取系统权限。修复方案

赞助链接